无线网络的基本认识(无线网络的基本知识)

在虚拟机中安装无线网卡

无线网卡在真机里,直接安装上就可以使用了,如果在虚拟机里的话需要有一个外置的无线网卡,

这里就不说型号了, 自己上网上查一下就可以,如果有不懂的可以给我私信,评论留言给我

安装方法:我这一个是免安装的无线网卡,插上就可以用

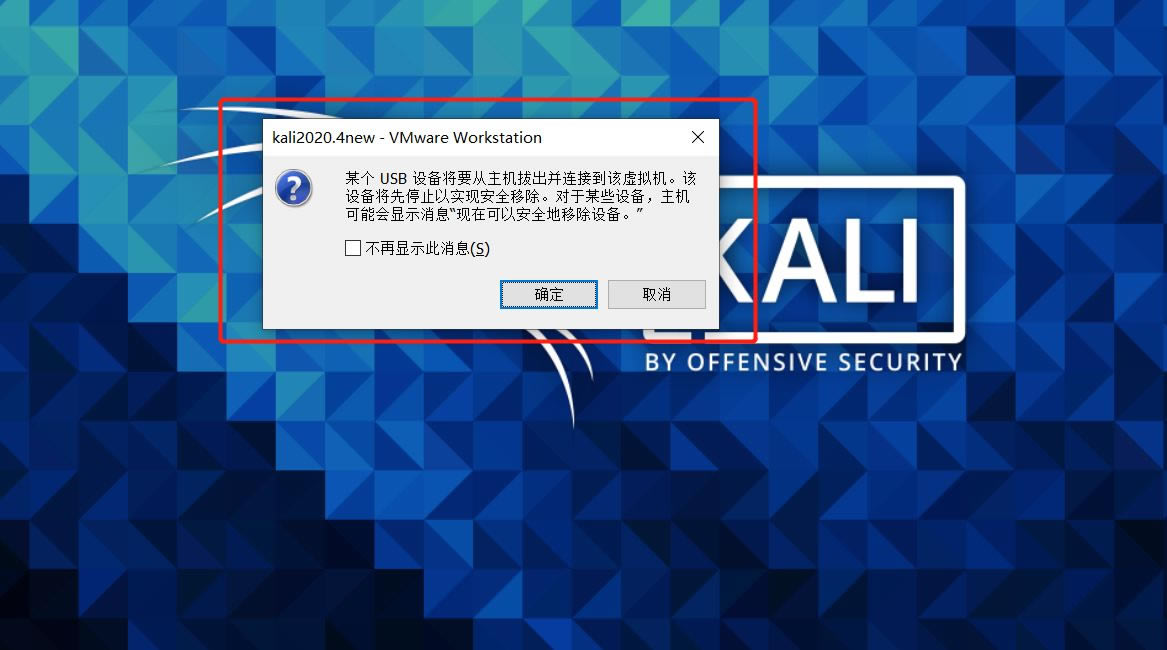

虚拟机不会识别,需要在 虚拟机->可移动设置->你的设备名, 连接主机 即可,这里截图不全了

这里会有一个弹窗,让你确认,点击确定就可以链接上了

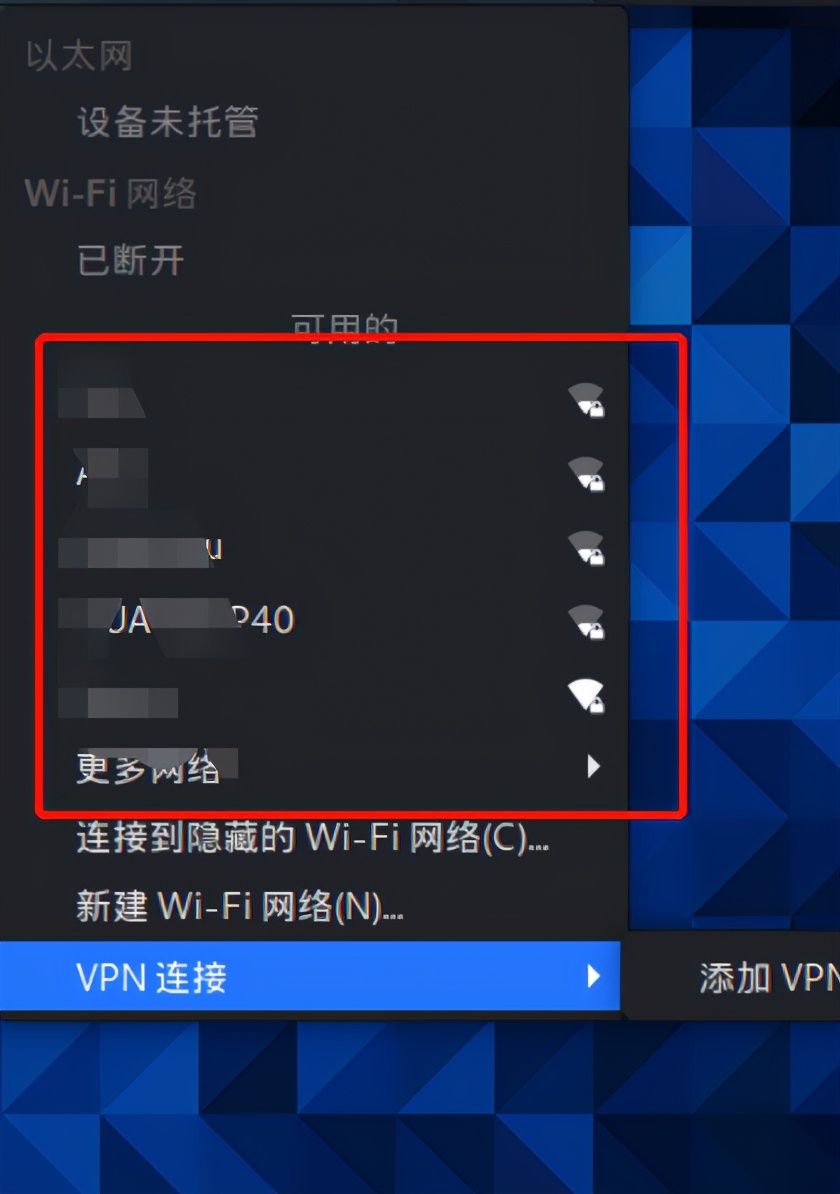

在kali下点击网络图标就可以看到搜索到了附近的wifi

- 查看无线路由信息

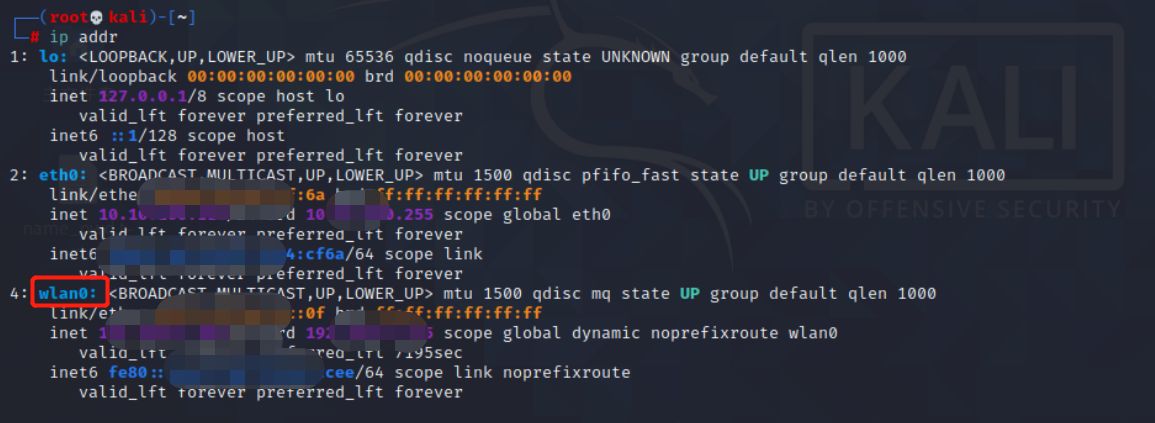

xxxxxxxxxx ip addr 可以查看所有网卡信息,我的如下,wlan0是我的无线网卡,

可以看到wlan0的状态是up状态,

如果显示不是down,需要开启,开启命令 iwconfig wlan0 up

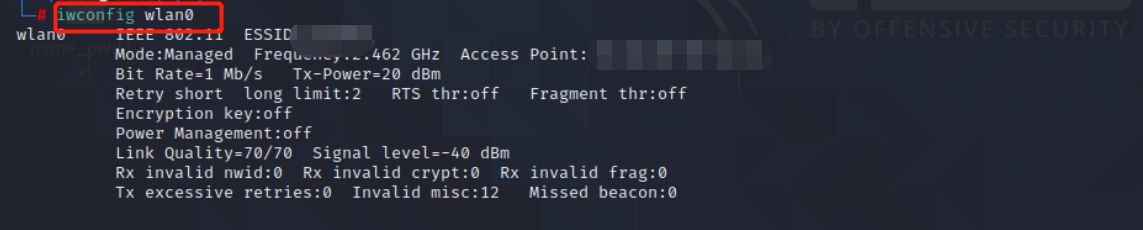

也可以使用iwconfig 无线网卡名 来查看无线的详细信息

介绍一下Aricrack-ng这个工具

它是一个与802.11标准无线网络分析有关的安全软件,它可做网络侦测,数据包嗅探,wep和wpa/wpa2-psk破解,它是一个套件,里面包含很多小工具,工具如下;

aircrack-ng 破解wep,以及wpa(字典攻击)秘钥

airdecap-ng 通过已知密钥来解密wep或wpa嗅探数据

airmon-ng 将网卡设置为监听模式

aireplay-ng 数据包注入工具

airodump-ng 数据包嗅探,将无线网络数据输送到pcap或ivs文件并显示网络信息

airtun-ng 创建虚拟管道

airolib-ng 保存,管理ESSID密码列表

packetforge-ng 创建数据包注入用的加密包

Tools 混合转换工具

airbase-ng 软件模拟AP

airdecloak-ng 消除pcap文件中的wep加密

airdriver-ng 无线设备驱动管理工具

airdserv-ng 允许不同的进程访问无线网络

buddy-ng easside-ng的文件描述

easside-ng 和ap接入点通信(无wep)

tkiptun-ng wpa/tkip攻击

wesside-ng 自动破解wep密钥

来个小案例,扫描一下网络

先要开启监听模式

airmon-ng start wlan0

#如图,可以看到我的网卡的厂家和型号,现在monitor 监听模式已开启

再来使用ip addr查看下,发现wlan0 已经变成了wlan0mon了

设置监听后,就可以开始扫描网络了

airodump-ng wlan0mon 可以看到扫描到附近的一些wifi一些信息

常用参数:

-c 指定目标ap的工作信道

-i,-ivs 该选项是用来设置过滤的,指定后仅保存可用于破解的ivs数据报文

-w 指定一个自己希望保存的文件名

简单说下每个行的意义

BSSID 表示无线AP的Mac地址

PWR 网卡报告的信号水平,当信号越高,说明离AP或计算机越近

Beacons 无线AP发出的通告编号

#Data 被捕获到的数据分组的数量,包括广播分组

#/s 过去10秒钟内每秒捕获数据分组的数量

CH 信道号

MB 无线AP所支持的最大速率

ENC 使用的加密算法体系

CIPHER 检测到的加密算法

AUTH 使用的认证协议

ESSID 也就是所谓的ssid名,它可以为空

下面再介绍一款Kismet工具

它是一个图形界面的无线网络扫描工具,该工具通过测量周围的无线信号,可以扫描到附近所有可用的ap及所使用的信道

启动

kismet

访问url设置账号与密码

访问上图这个url,输入账号密码就可以了,保存就行,这个就不截图了,登录后就是这样了

到这里是监听不到任何消息的,需要修改两处地方

1.需要把无线网卡设置成监听模式, airmon-ng start wlan0

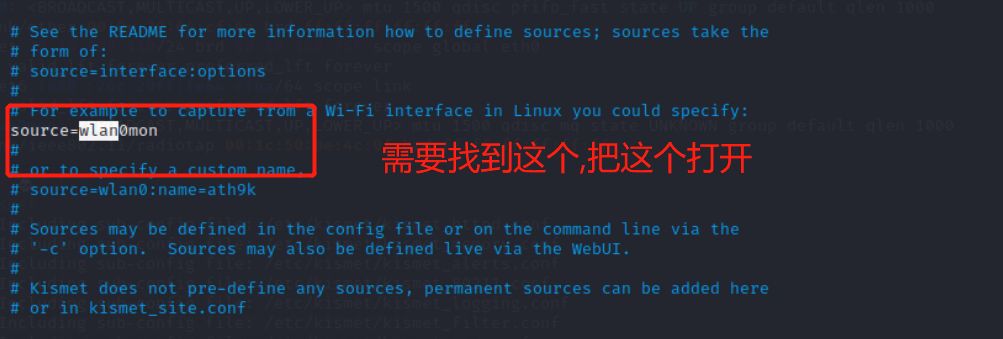

2.需要修改下kismet这个配置文件 默认配置文件在 /etc/kismet/kismet.conf

需要把注释的service打开,把并默认的监听网卡名改成你本地监听的网卡

配置好后,后重新打开,就可以看至搜索到的数据了

……