[组图]黑客常用兵器之扫描器篇

网络技术是从1990年代中期发展起来的新技术,它把互联网上分散的资源融为有机整体,实现资源的全面共享和有机协作,使人们能够透明地使用资源的整体能力并按需获取信息。资源包括高性能计算机、存储资源、数据资源、信息资源、知识资源、专家资源、大型数据库、网络、传感器等。 当前的互联网只限于信息共享,网络则被认为是互联网发展的第三阶段。

刀,兵器谱上排名第六。

刀;

一把好刀,光亮如雪;

刃;

一抹利刃,吹发即断;

黑客手中的扫描器如同刺客手中之刀,杀人、保命;攻击、补漏。

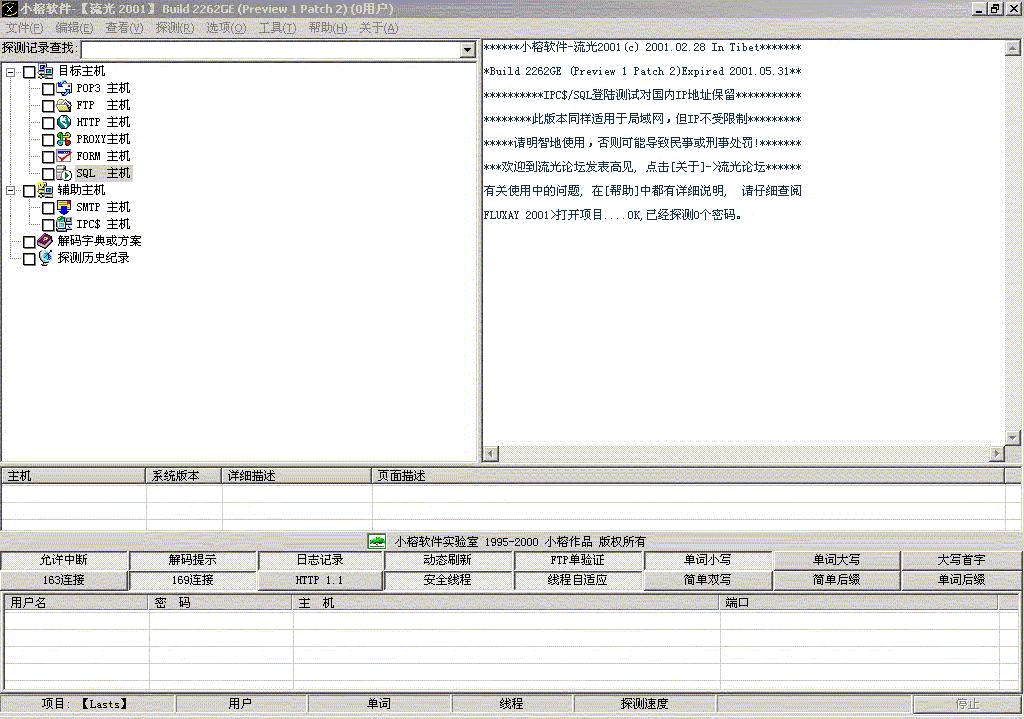

如果一个黑客手中没有一两个扫描器,那么他算不上是一个黑客,至少他是一个手里没有“刀”的黑客。没有“刀”的黑客是难以生存的……】 “前辈,您为何如此看好扫描器?为什么黑客必须要有扫描器?”“后生,你上次木马害我不浅,你这次又像搞什么花样?”“上次小生只是跟前辈开了一个玩笑,还望前辈见谅。”“罢了,我老人家还不止于和你如此一般见识。此次你又有什么不清楚的?”“我不太清楚扫描器为何会像您所说的有如此大的威力,扫描器在黑客攻击中能起到什么作用?”“看来你现在也是一个手里没有刀的黑客,扫描器在一个成熟的黑客手里有着相当大的作用。因为进化到会用扫描器一级的黑客,他们就会很少有人在对那些无知的个人用户感兴趣,注意力更多的被吸引到了服务器上。而对付服务器最好的方法就是找到服务器系统的漏洞,或者服务器相关软件的漏洞。对于传统的手工查找来说,不但查找漏洞的速度过于缓慢,而且多数情况下只能针对某一个特定的漏洞,感觉有点大海捞针的味道。而扫描器就是一种快速寻找服务器系统相关漏洞的工具,通过它们,黑客可以根据自己的带宽和系统情况,以他们自己喜欢的速度和方式来快速的寻找系统漏洞,而且这多数扫描器可以同时扫描多种漏洞,很容易找到系统的漏洞和弱点,此时黑客就可以根据扫描器提供的漏洞报告和信息,采用合适的攻击方法对目标给以致命的一击。”“前辈,那我如何找到扫描器,平时我好像很少接触到这些东西啊。”“呵呵,你用过小榕的流光系列吗?”“这个当然是接触过了。”“其实小榕的流光就是一款结合强大扫描功能的软件,只不过他在流光中加入了一些攻击和破解成份。”

“扫描器果然强大,我就曾用流光攻破过许多的黄色和反动网站,特别是他的FTP和新加入的SQLCMD功能,非常的强大。而且界面非常的友好,让我这种菜鸟用户很容易上手。”

“你说的不错,但是虽然小榕的流光非常出色,并兼备强大的破解和攻击成份,但是总的来说它不能算的上是一个真正的扫描器。而且流光主要体现在破解,攻击性很强,没有太多的对目标系统扫描后的分析报告,所以流光在我看来只能算是是一个涵盖扫描功能的强大破解软件。”

“那么在前辈的眼中,什么样的软件是一个强大的扫描软件,什么样的扫描器才能成为黑客手中的屠龙刀?”“一个好的扫描器必须有简洁和易于使用的操作界面,强大的分析和扫描信息范围,对最新漏洞的扫描判断能力(也就是通常所说的升级概念),详细的分析结果报告和对漏洞的描述与对策。这样的“刀”才能算的上是黑客手中的一把宝刀。”“前辈能否给我点评一下如今最为流行的扫描器的特点和性能呢?”“说道当今网络安全界流行的扫描器,其中最为优秀的就要算是ISS公司出品的商业扫描器了。它能针对上千种的系统和软件漏洞对服务器作出全面的细微扫描,而且能够生成比较详细的扫描报告,应该说是先进最好的扫描器了。”“前辈这个扫描器我可以从什么地方下载?”“无知!商业扫描器,当然是不能免费下载的了,你要花钱去买!”“还需要花钱啊,哪有没有不花钱的扫描器呢?”“当然有了,扫描器是黑客必备的工具之一,要是都花钱去买那不符合黑客的风格。我们可以在网上找到很多免费的而且同样很优秀的黑客扫描器。在国外比较常用的有Cerberus Internet Scanner简称CIS,还有乌克兰SATAN。我们国内的也有安全焦点的X-Scanner,与小榕的流光。”“前辈说的这几种扫描器我只用过流光,我个人认为流光很出色,其他的扫描器也只有所耳闻,但不知道有什么特点,还请前辈赐教。”“比起你用过的流光来说,ISS算得上是一个真正的管理员使用的系统扫描工具,首先它能扫描一些众所周知的系统漏洞和系统弱点,包括一些往往被用户忽略的问题,这些问题是一些经常被黑客利用的漏洞和弱点。ISS有更为强大的漏洞分析功能,并且它不会允许非法访问,但是实际情况是ISS已经背离了它的初衷目的。”“任何好的事物都有不利的一面,更何况一把刀,而且是把宝刀。”“这话不错,ISS的确是安全界最为出色的扫描器,而且他还是第一个可以公开得到的多层次扫描器。特别是它的可移植性和灵活性,众多的UNIX的平台上都可以运行ISS,ISS的扫描时间和效率也是很快的,很适合于企业级的用户。”

“前辈,我插一句话,虽然ISS足够强大,但是它毕竟不是免费的午餐,这就不符合我们的黑客精神了。您那里有没有一些强大而且免费的扫描器?” “扫描器庞大的家族中怎么会没有免费的,你听说过NMAP吗?”“NMAP倒是有所耳闻,以前在许多安全网站上见到过这个名字,但是我不知道它是干什么用的一个东西。”“NMAP其实就是一个功能强大的扫描器。它的强大之处在于它支持UDP,TCP (connect),TCP SYN(half open),ftp proxy(bounce attack),Reverse-ident,ICMP(ping sweep),FIN,ACK sweep,Xmas Tree,SYN sweep,Null等多种扫描协议和扫描方式。但是总的来说它的最大的优点莫过于隐蔽性高,这是由于它采用的是“半开”的一种扫描方式,此外它提供的Stealth FIN,Xmas Tree与Null扫描模式更是让被扫描者难以发现。也正是因为这一点的原因,NMAP深受一些骨灰级黑客的喜爱。像一般黑客喜欢的秘密扫描、动态延迟、重发与平行扫描、欺骗扫描、端口过滤探测、RPC直接扫描、分布扫描等,NMAP均可以实现,可以说NMAP是一个灵活性很大的扫描器。通过强大系统的扫描,它还可以分析出服务器的端口处于Open状态还是被防火墙保护状态。总之它的强大是不言而喻的,如果你有一台联网的Linux或者UNIX计算机,那么你就可以去http://www.insecure.org/nmap/ 下载得到它。

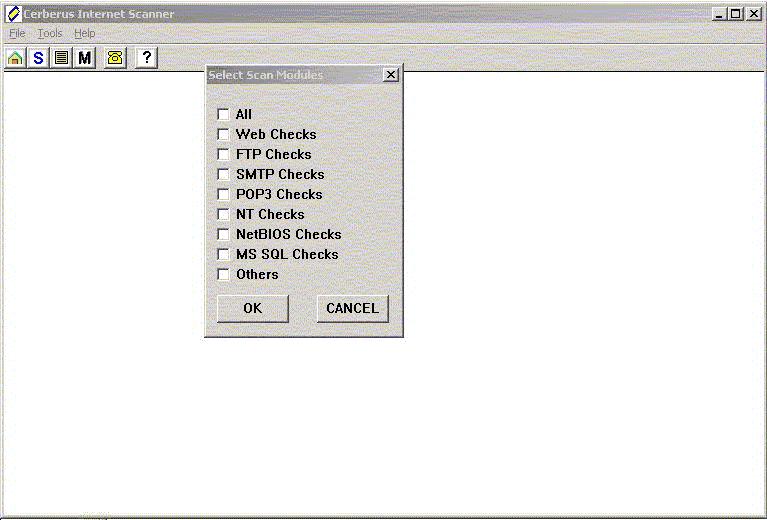

“前辈,我的系统使用的是Windows,您能不能介绍一些我这种菜鸟级黑客也能用的扫描器?当然前提是在Windows系统下运行啊。”“既然这样,我想Cerberus Internet Scanner(CIS)可能比较合适与你,它主要运行在Windows NT和Windows2000的平台下面,当然它也主要是针对微软的Windows操作系统进行探测扫描的。CIS拥有绝大多数菜鸟喜欢的Windows友好界面,而且它提供进行扫描的安全问题也是通常在Windows中经常见到的,其中包括:

(1) WWW服务

(2) FTP服务

(3) MS SQL Server 数据库扫描

(4) NetBIOS 共享扫描

(5) 注册表设置

(6) NT服务漏洞

(7) SMTP服务扫描

(8) POP3服务扫描

(9) RPC服务扫描

(10) 端口映射

(11) Finger服务

(12) DNS安全扫描

(13) 浏览器安全等

在CIS中,它最为引人注目的还要数NetBIOS共享扫描。CIS能根据NetBIOS这一漏洞作出NETBIOS资源信息、共享资源、计算机用户名、工作组和薄弱的用户口令等详细的扫描分析。它的操作方法也是非常的容易,你只需要输入目标服务器的地址,然后选择你想要扫描的相关漏洞就可以进行扫描分析了。扫描完毕后他会主动生成一个HTML的报告共你分析结果。你可以在http://www.cerberus-infosec.co.uk/ 下载获得。”

“这款扫描器的功能是否太过于简单了哪?我感觉它比起前几个您说的那些扫描器,功能过于少了,而且没有流光那么有成效。”

“SATAN作为扫描器的鼻祖可能很适合你,由于它采用的是一个Perl的内核,通过PERL调用大量的C语言的检测工具对目标网站进行分析,所以你打开浏览器用IE方式就可以直接操作,使用也相对简单,我就不在这里介绍他浪费时间了。作为黑客的利刃,国产的CGI & Web Scanner也是一个不错的扫描器,这个宝刀是由zer9设计完成打造的。这款扫描器主要是针对动态网站技术的安全问题来设计的。”“动态网站?”“对,动态网站。随着网站设计的日趋复杂化,网站的技术人员会利用一些诸如CGI、ASP、PHP、JSP等网站动态交互技术与相应的服务软件对网站进行开发,这些东西大大地减轻了网站的维护和更新工作量,但是也正是这些技术,导致了大量的安全问题,特别是很多网站动态第三方程序在设计之初根本就没有对安全问题考虑太多,导致了大量的系统漏洞的出现。而CGI & Web Scanner就是专门针对这些动态的网页上出现的漏洞进行扫描的一把利刃。

CGI & Web Scanner的主要功能有:

(1) 检测203个已知的CGI漏洞

(2) 通过HTTPD辨认服务器类型

(3) 有更新漏洞的功能

(4) Microsoft SQL Server DOS检测

(5) Httpd Overflow检测

(6) IIS Hack检测

(7) ASP检测

(8) DOT 漏洞检测

而且它可以多线程扫描,并对常见的D.O.S(拒绝服务攻击)和Overflow等也进行探测,很适合初级杀手作为武器。至于你关心的使用方法,就更为简单了,输入目标服务器的IP地址,选择需要扫描的漏洞种类点击扫描按键,就开始了。”“没有想到国产扫描器还有如此优秀的!”“这个是自然,作为黑客的必备武器之一,国产扫描器有很多优秀的作品,前面我提到的安全焦点的X-Scanner,就是我最为欣赏的扫描器,而且我老人家也时常常的使用,但是不知道为什么,在对X-Scanner进行病毒测试的时候,熊猫和KV3000都能在X-Scanner里面发现两个木马程序。这一点是我们要非常的注意的。当然也要请安全焦点的朋友做做解释工作。”“前辈既然如此欣赏X-Scanner,那就给我详细介绍一下吧!”

扫描范围包括:

(1)标准端口状态及端口banner信息;

(2)CGI漏洞;

(3)RPC漏洞;

(4)SQL-SERVER默认帐户;

(5)FTP弱口令;

(6)NT主机共享信息;

(7)用户信息;

(8)组信息;

(9)NT主机弱口令用户等。 X-Scanner会将扫描结果保存在/log/目录中,index_*.htm为扫描结果索引文件。并对于一些已知漏洞,X-Scanner给出了相应的漏洞描述,利用程序及解决方案。X-Scanner扫描的内容是绝大多数的服务器容易出现的漏洞和安全设置问题。最常用的还是其中的SQL默认帐户、FTP弱口令和共享扫描,他们能揭示出许多麻痹大意的网管犯的一些低级错误。”

“前辈能不能具体说说X-Scanner如何使用呢?”

“打开了X-Scanner,在扫描项目中可以任意的指定单独扫描哪一个特定的项目。比较多的是CGI和SQL或者FTP默认口令,这些都是很致命的服务器漏洞。”

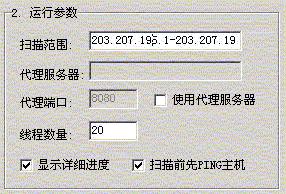

“下一步需要在〖扫描设置〗中进行参数的设置。一般的情况下,只对〖运行参数〗中的扫描范围进行设置。在那里只要填写网站服务器的IP地址就可以,可以填写一个来针对某一个特定的网站或服务器,也可以填写一个IP段范围,来扫描一段IP地址上所有的计算机。具体扫描参数格式如下:1.命令行:Xscan -h [起始地址]<-[终止地址]> [扫描选项] 其中的[扫描选项]含义如下:

-p: 扫描标准端口(端口列表可通过\dat\config.ini文件定制);

-b: 获取开放端口的banner信息,需要与-p参数合用;

-c: 扫描CGI漏洞;

-r: 扫描RPC漏洞;

-s: 扫描SQL-SERVER默认帐户;

-f: 尝试FTP默认用户登录(用户名及口令可以通过\dat\config.ini文件定制);

-n: 获取NetBios信息(若远程主机操作系统为Windows9x/NT4.0/2000);

-g: 尝试弱口令用户连接(若远程主机操作系统为Windows NT4.0/2000);

-a: 扫描以上全部内容;

-x [代理服务器:端口]: 通过代理服务器扫描CGI漏洞;

-t: 设置线程数量,默认为20个线程;

-v: 显示详细扫描进度;

-d: 禁止扫描前PING被扫主机。 2.示例:

Xscan -h xxx.xxx.1.1-xxx.xxx.10.255 -a

含义:扫描XXX.XXX.1.1-XXX.XXX.10.255网段内主机的所有信息;Xscan -h xxx.xxx.1.1 -n -g -t 30

含义:获取XXX.XXX.1.1主机的Netbios信息,并检测NT弱口令用户,线程数量为30;Xscan -h xxx.xxx.1.1 -p -b -c -x 129.66.58.13:80 -v -d

含义:扫描xxx.xxx.1.1主机的标准端口状态,通过代理服务器"129.66.58.13:80"扫描CGI漏洞,检测端口banner信息,且扫描前不通过PING命令检测主机状态,显示详细扫描进度。”

“在〖运行参数〗中,有很大的选择余地,比如它可以设置代理服务器来躲避网管的追查,并课以设置扫描的线程。对扫描显示也可以进行详细的选择。然后扫描器就开始工作了。”“好啊,我去试试。”“另外我要提醒你注意的是,在使用这些扫描软件的时候一定要看清楚里面有没有可以的程序,以防自己先中了别人的招。此外,虽然你刺客手中有刀,但是现在的网站管理员也会使用这些宝刀,所以说,手中有绝世好刀,不一定就能杀死所有的敌人。好了,你去吧!”“谢前辈赐教!”

网络的神奇作用吸引着越来越多的用户加入其中,正因如此,网络的承受能力也面临着越来越严峻的考验―从硬件上、软件上、所用标准上......,各项技术都需要适时应势,对应发展,这正是网络迅速走向进步的催化剂。

……